Интернет магазин китайских планшетных компьютеров |

|

Компьютеры - HMAC - Принцип работы16 июня 2011Оглавление: 1. HMAC 2. Описание 3. Принцип работы 4. HMAC параметры и обозначения 5. Примеры 6. Вопросы использования

Эффективная реализация HMAC

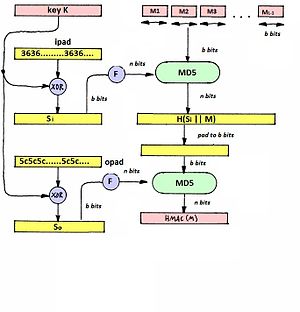

На рисунке 1 показан общий алгоритм HMAC:

или если выразить одной математической формулой : Более эффективная реализация возможна, как показано на рисунке 2. Где F является функция сжатия для хэш-функции, которая принимает в качестве аргументов: переменную N и блок длиной b байт, и производит разбиение блока в цепочку блоков с длиной каждого N байтов. Эти операции необходимо выполнить только в самом начале и каждый раз, когда ключ изменяется. В этой реализации, появляется только один дополнительный элемент - функция сжатия F для нормальной работы хэш-функции. Это реализация особенно целесообразна, если большинство сообщений, для которых вычисляется MAC , короткие. Просмотров: 5038

|

ipad — для получения b-байтового блока Si.

ipad — для получения b-байтового блока Si.