Интернет магазин китайских планшетных компьютеров |

|

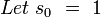

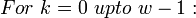

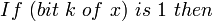

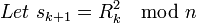

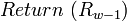

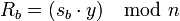

Компьютеры - Атака по времени - Атака на алгоритм быстрого возведения в степень23 января 2011Оглавление: 1. Атака по времени 2. Атака на алгоритм быстрого возведения в степень 3. Использование китайской теоремы об остатках 4. Маскировка временных характеристик 5. Предотвращение атак Алгоритм быстрого возведения в степень, используемый алгоритмами Диффи Хеллмана и RSA, выполняет следующую операцию с секретным ключом Атака позволяет, зная биты 0.., найти бит b. Чтобы получить весь показатель степени, можно начать с b=0 и продолжать до тех пор пока вся экспонента не станет известна. Зная первые b бит числа x, атакующий может вычислить первые b итераций цикла For и найти значение sb. Следующая итерация задействует первый неизвестный бит x. Если он равен 1, будет произведено вычисление Просмотров: 4245

|

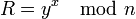

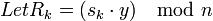

, где n — часть открытого ключа и y может быть подслушан. Цель атакующего — получить секретный ключ x. Жертва вычисляет

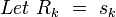

, где n — часть открытого ключа и y может быть подслушан. Цель атакующего — получить секретный ключ x. Жертва вычисляет  для нескольких значений y. w - битовая длина ключа x.

для нескольких значений y. w - битовая длина ключа x.

, если 0, то операция будет пропущена.

, если 0, то операция будет пропущена.