Компьютеры - Whirlpool (криптография) - Криптостойкость30 марта 2011

Оглавление:

1. Whirlpool (криптография)

2. Описание

3. Криптостойкость

4. Применение

Хеш-функция H считается криптографически стойкой, если она удовлетворяет трём основным требованиям, на которых основано большинство применений хеш-функций в криптографии: необратимость, стойкость к коллизиям первого рода и стойкость к коллизиям второго рода.

Пусть hn — произвольная n-битная подстрока 512-битного хеша Whirlpool. Авторы Whirlpool утверждают, что созданная ими хеш-функция удовлетворяет следующим требованиям криптостойкости:

- Генерация коллизии требует порядка 2 вычислений хеша WHIRLPOOL.

- Для заданной hn поиск такого сообщения M, что H = hn, потребует порядка 2 вычислений хеша WHIRLPOOL.

- Для заданного сообщения M обнаружение другого сообщения N, для которого H = H, потребует порядка 2 вычислений хеша WHIRLPOOL.

- Невозможно обнаружить систематические корреляции между любой линейной комбинацией входных бит и любой линейной комбинацией бит хеша или предсказать, какие биты хеша изменят свое значение при изменении определенных входных бит.

К данному заявлению авторы Whirlpool добавили примечание:

Эти утверждения вытекают из значительного запаса прочности относительно всех известных атак. Тем не менее мы понимаем, что невозможно сделать не спекулятивные утверждения о неизвестных вещах.

Криптоанализ

На сегодняшний день WHIRLPOOL устойчива ко всем видам криптоанализа. На протяжении 8 лет существования Whirlpool не было зарегистрировано ни одной атаки на неё.

Однако, в 2009 году был опубликован новый способ атаки на хеш-функции — The Rebound Attack . Первыми «подопытными» новой атаки стали хеш-функции Whirlpool и Grøstl . Результаты проведённого криптоанализа приведены в таблице.

Таблица 2. Результаты криптоанализа хеш-функций Whirlpool и Grøstl по методу The Rebound Attack

| Хеш-функция |

Число раундов |

Сложность |

Требуемый объём памяти |

Тип коллизии |

| Whirlpool |

4.5 / 10 |

2 |

2 |

коллизия |

| 5.5 / 10 |

2 |

2 |

полусвободная коллизия |

| 7.5 / 10 |

2 |

2 |

полусвободная почти коллизия |

| Grøstl-256 |

6 / 10 |

2 |

2 |

полусвободная коллизия |

Авторы исследования использовали следующие понятия и термины:

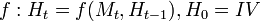

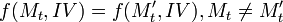

— вектор инициализации — вектор инициализации  — сообщение, подлежащее хешированию — сообщение, подлежащее хешированию — хеш-функция — хеш-функция- функция сжатия

Типы коллизий:

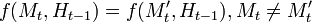

- коллизия:

— фиксирован — фиксирован

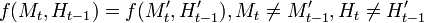

- почти коллизия:

— фиксирован — фиксирован - небольшое число бит хешей

и и  различны различны

Как видно из таблицы, сгенерировать коллизию для Whirlpool удалось лишь для её «урезанного» варианта в 4.5 раунда. К тому же, сложность необходимых вычислений довольно высока.

Просмотров: 4873

|

— вектор инициализации

— вектор инициализации  — сообщение, подлежащее хешированию

— сообщение, подлежащее хешированию — хеш-функция

— хеш-функция

и

и  различны

различны