Интернет магазин китайских планшетных компьютеров |

||||||

Компьютеры - SHA-2 - Алгоритм06 июля 2011вывод из запоя здесь Оглавление: 1. SHA-2 2. Алгоритм 3. Примеры 4. Криптоанализ 5. Применение и сертификация Общее описание

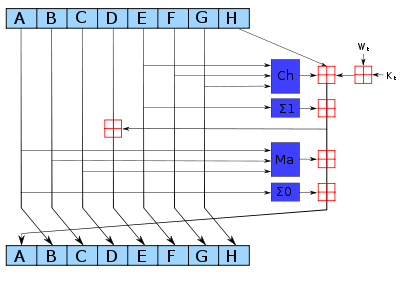

Схема одной итерации алгоритмов SHA-2

Хеш-функции семейства SHA-2 построены на основе структуры Меркла — Дамгарда. Исходное сообщение после дополнения разбивается на блоки, каждый блок — на 8 слов. Алгоритм пропускает каждый блок сообщения через цикл с 64-мя или 80-ю итерациями. На каждой итерации 2 слова из восьми преобразуются, функцию преобразования задают остальные слова. Результаты обработки каждого блока складываются, сумма является значением хеш-функции. Подробнее — см. псевдокод. Алгоритм использует следующие битовые операции:

В следующей таблице показаны некоторые технические характеристики различных вариантов SHA-2. «Внутреннее состояние» обозначает промежуточную хеш-сумму после обработки очередного блока данных:

Псевдокод SHA-256

Пояснения:

Все переменные беззнаковые, имеют размер 32 бита и при вычислениях суммируются по модулю 2

message — исходное двоичное сообщение

m — преобразованное сообщение

Инициализация переменных

:

h0 := 0x6A09E667

h1 := 0xBB67AE85

h2 := 0x3C6EF372

h3 := 0xA54FF53A

h4 := 0x510E527F

h5 := 0x9B05688C

h6 := 0x1F83D9AB

h7 := 0x5BE0CD19

Таблица констант

:

k :=

0x428A2F98, 0x71374491, 0xB5C0FBCF, 0xE9B5DBA5, 0x3956C25B, 0x59F111F1, 0x923F82A4, 0xAB1C5ED5,

0xD807AA98, 0x12835B01, 0x243185BE, 0x550C7DC3, 0x72BE5D74, 0x80DEB1FE, 0x9BDC06A7, 0xC19BF174,

0xE49B69C1, 0xEFBE4786, 0x0FC19DC6, 0x240CA1CC, 0x2DE92C6F, 0x4A7484AA, 0x5CB0A9DC, 0x76F988DA,

0x983E5152, 0xA831C66D, 0xB00327C8, 0xBF597FC7, 0xC6E00BF3, 0xD5A79147, 0x06CA6351, 0x14292967,

0x27B70A85, 0x2E1B2138, 0x4D2C6DFC, 0x53380D13, 0x650A7354, 0x766A0ABB, 0x81C2C92E, 0x92722C85,

0xA2BFE8A1, 0xA81A664B, 0xC24B8B70, 0xC76C51A3, 0xD192E819, 0xD6990624, 0xF40E3585, 0x106AA070,

0x19A4C116, 0x1E376C08, 0x2748774C, 0x34B0BCB5, 0x391C0CB3, 0x4ED8AA4A, 0x5B9CCA4F, 0x682E6FF3,

0x748F82EE, 0x78A5636F, 0x84C87814, 0x8CC70208, 0x90BEFFFA, 0xA4506CEB, 0xBEF9A3F7, 0xC67178F2

Предварительная обработка:

m := message ǁ

m := m ǁ, где k — наименьшее неотрицательное число такое, что битовая длина

итогового сообщения будет ≡ 448

m := m ǁ Длина — длина исходного сообщения в битах в виде 64-битного числа

с порядком байтов от старшего к младшему

Далее сообщения обрабатывается последовательными порциями по 512 бит:

разбить сообщение на куски по 512 бит

для каждого куска

разбить кусок на 16 слов длиной 32 бита: w

Сгенерировать дополнительные 48 слов:

для i от 16 до 63

s0 := xor xor

s1 := xor xor

w := w + s0 + w + s1

Инициализация вспомогательных переменных:

a := h0

b := h1

c := h2

d := h3

e := h4

f := h5

g := h6

h := h7

Основной цикл:

для i от 0 до 63

Σ0 := xor xor

Ma := xor xor

t2 := Σ0 + Ma

Σ1 := xor xor

Ch := xor and g)

t1 := h + Σ1 + Ch + k + w

h := g

g := f

f := e

e := d + t1

d := c

c := b

b := a

a := t1 + t2

Добавить полученные значения к ранее вычисленному результату:

h0 := h0 + a

h1 := h1 + b

h2 := h2 + c

h3 := h3 + d

h4 := h4 + e

h5 := h5 + f

h6 := h6 + g

h7 := h7 + h

Получить итоговое значения хеша:

digest = hash = h0 ǁ h1 ǁ h2 ǁ h3 ǁ h4 ǁ h5 ǁ h6 ǁ h7

SHA-224 идентичен SHA-256, за исключением:

Начальные значения переменных SHA-512 имеет идентичную структуру, но:

SHA-384 идентичен SHA-512, за исключением:

Начальные значения переменных Просмотров: 6240

|