Интернет магазин китайских планшетных компьютеров |

|

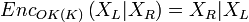

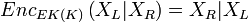

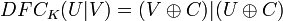

Компьютеры - DFC - Криптостойкость11 июня 2011Оглавление: 1. DFC 2. Функция шифрования 3. Таблица поиска 4. Фиксированные параметры 5. Криптостойкость Криптостойкость — способность алгоритма шифрования противостоять возможным атакам на него. Структура DFC основана на декорреляционном методе, разработанном Сержом Ваденэ, с доказуемой стойкостью к известным криптографическим атакам. Однако уже существуют аналитические результаты, показывающие обратное. Слабые ключи и константыДля удобства возьмем, что LKi — левая половина i-го раундового ключа K, RKi — правая половина. Если RKi равна 0, то на выходе функции шифрования Следует отметить еще одну особенность шифра, связанную с плохим выбором констант KAi и KBi. Если KA3 = KB3 = 0, KA2 = KA4, KB2 = KB4, то получим OA1 = OA3, OA2 = EA2 = 0, OA2 = OA4 = 0. А значит Таким образом получаем нулевые раундовые ключи для всех раундов, значит

По получившемуся закрытому тексту можно восстановить исходный текст. Атака по времениАтака по времени — одна из разновидностей атаки по сторонним каналам. Реализации устойчивых шифров должны быть такими, чтобы время вычисления операций по модулю не зависело от входных данных. В противном случае возможно применение атаки Кочера по времени. Атака «Photofinishing Attack»Эли Бихам предложил эффективную технологию реалиции шифра, основанную на 1-битновом SIMD микропроцессоре. Этот вид реализации не подвержен атаке Шамира «Photofinishing attack». Просмотров: 4028

|

будет некая константа, независящая от X. Следовательно, взяв LK2, LK4, LK6 равными 0, шифр становится уязвимым к distinguishing attack . Шанс появления таких ключей равен 2.

будет некая константа, независящая от X. Следовательно, взяв LK2, LK4, LK6 равными 0, шифр становится уязвимым к distinguishing attack . Шанс появления таких ключей равен 2.

, где C — некая константа.

, где C — некая константа.