Интернет магазин китайских планшетных компьютеров |

|

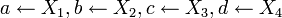

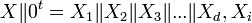

Компьютеры - BelT - Алгоритм шифрования04 мая 2011Оглавление: 1. BelT 2. Алгоритм шифрования Входные данные для шифрования подготавливаются следующим образом:

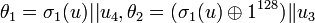

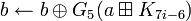

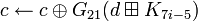

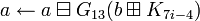

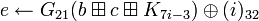

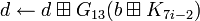

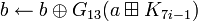

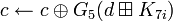

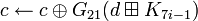

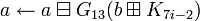

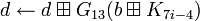

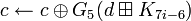

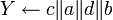

Для зашифрования слова X на ключе θ необходимо выполнить следующие шаги:

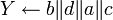

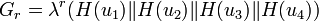

Переменные a,b,c,d,e - 32-битные слова. Преобразование Gr = ставит в соответствие 32-битному слову Алгоритм дешифрованияДля расшифрования необходимо выполнить следующие действия:

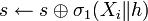

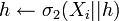

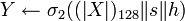

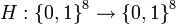

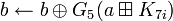

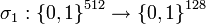

Алгоритм хешированияДля контроля целостности данных применяется специальная функция хеширования. На вход подается битовая последовательность X любой длины. Выход - 256-битовое хеш-значение входной последовательности. К входной последовательности Xпервоначально добавляют t нулевых символов, где t - минимальное неотрицательное целое число такое, что | X | + t кратно 256.   где Для получения хеш-значения необходимо выполнить следующие шаги:

Просмотров: 3327

|

— 32-битное слово;

— 32-битное слово; — 32-битное слово

— 32-битное слово

. Подстановка

. Подстановка  задается фиксированной таблицей.

задается фиксированной таблицей.

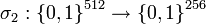

- 256-битное слово. Для хэширования дополнительно используются одна 128-битная переменная s и 256-битная переменная h. Определены два отображения:

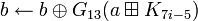

- 256-битное слово. Для хэширования дополнительно используются одна 128-битная переменная s и 256-битная переменная h. Определены два отображения:  и

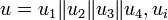

и  , которые действуют на слова

, которые действуют на слова  - 128-битное слово, по правилам:

- 128-битное слово, по правилам: